L’aggiornamento dei dispositivi aziendali è sempre stato uno dei tasti dolenti per tutte le aziende italiane. Pur avendo strumenti di ogni tipo, c’è ancora chi oggi non fa il patching di client e server per i più disparati motivi.

Molti IT admin pensano che aggiornare le macchine sia solo una scocciatura e che un sistema funzionante non è da toccare, ma questa cosa è assolutamente falsa perchè il mancato allineamento porta ad avere macchine meno sicure e non compliant.

Update vs GDPR

L’articolo 24 del GDPR è chiaro in merito a quelli che sono I ruoli del titolare/responsabile del dato: “il titolare del trattamento mette in atto misure tecniche e organizzative adeguate per garantire, ed essere in grado di dimostrare, che il trattamento è effettuato conformemente al presente regolamento“.

Questo significa che anche tenere i client, e server, aggiornati è un dovere che va rispettato. Il patching va a migliorare la stabilità del sistema operativo, rendere la macchina più sicura e permette di mantenere un supporto da parte del vendor.

Networking e Firmware: questi sconosciuti

Molte aziende tendono ad aggiornare i propri client ma non fanno lo stesso con il firmware (il vecchio BIOS) del device stesso. Spesso le vulnerabilità si trovano anche nell’hardware in sè e quindi aggiornare I firmware diventa fondamentale per non avere buchi di sicurezza.

Altro aspetto critico è il tenere aggiornati i dispositivi di networking, come switch, firewall ed access point che sono alla base dell’infrastruttura IT. Avere client e server perfettamente allineati non serve a molto se poi c’è una falla nei nostri access point che consente ad un malintenzionato di fare sniffing del traffico.

WSUS, SCCM, Azure: ad ognuno il suo

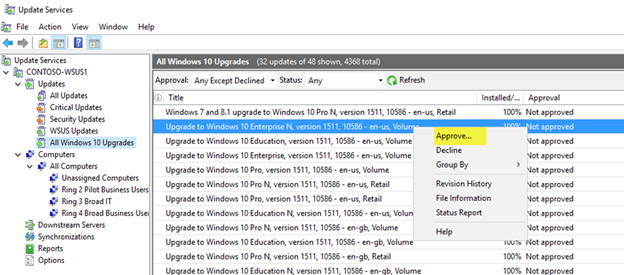

Quali sono gli strumenti per tenere aggiornati I nostri device? Il più semplice è sicuramente Windows System Update Services (WSUS), incluso nativamente in Windows Server, che permette di aggiornare client e server, andando ad approvare gli aggiornamenti che si vogliono installare, oltre a poter fare approvazioni automatiche (nel caso delle firme antivirus di Windows 10), creare reportistica sui device non compliant. WSUS permette anche di ridurre l’utilizzo di banda, scaricando gli aggiornamenti una sola volta e distribuendoli a tutte le macchine dell’infrastruttura in modo ottimizzato. Inoltre con WSUS è possibile gestire anche i salti di build di Windows 10.

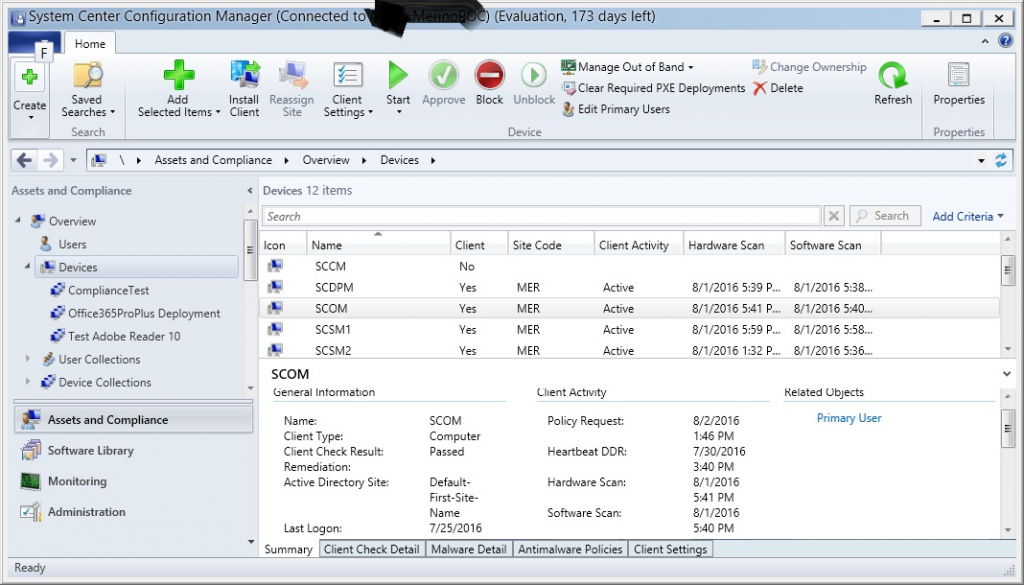

Per le aziende più strutturate (dai 75 client in sù) lo strumento perfetto è System Center Configuration Manager (SCCM). Attraverso SCCM non è solo possibile gestire il patching, ma anche la distribuzione dei software (con tanto di catalog per utenti), l’installazione dei sistemi operativi, l’assessment del parco IT, la distribuzione di compliance policy e molto altro ancora.

Con l’integrazione di plug-in, come Paralles Mac Management, è possibile gestire ambienti macOS nello stesso modo di quelli Windows, migliorando i costi e la gestione.

SCCM è ovviamente più completo di WSUS, essendo un prodotto di fascia business, ma diventa un punto cardine di un’infrastruttura centralizzata e configurata a regola d’arte. Dalla build 1806 è possibile integrare SCCM con update catalog di terze parti e questo significa poter aggiornare driver e firmware dei propri client in modo ancora più facile.

La CAL di SCCM è acquistabile singolarmente oppure è inclusa nella licenza cloud EM+S E3, che da novembre da diritto anche a richiedere il Product Key per installare il prodotto main.

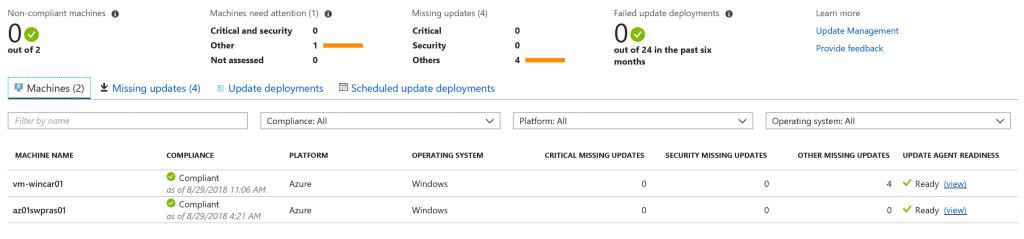

Per coloro che non vogliono avere più in casa sistemi di patching, la risposta è Azure Update Management (AUM). Basato sulla logica di WSUS, si tratta di una piattaforma che permette di schedulare gli aggiornamenti dei vostri server on-premises o sul cloud, sia Windows che Linux.

Il contro di AUM è che, ad oggi, non sono supportati ambienti client e quindi la gestione deve essere fatta solo per i server.

Get Started Now!

E la vostra azienda in che stato di salute di trova relativamente al patching? Contattaci oggi all’indirizzo mail marketing@insidetechnologies.eu.